Blogger templates

Blogger news

About

Categories

- Adobe (4)

- Afileate (7)

- Afiliasi adalah program dimana kita akan mendapatkan komisi seandainya terjadi transaksi antara penjual dan pembeli yang dilakukan atas rekomendasi keduabelah pihak. (1)

- Afiliasi dikategorikan dalam 4 bagian yaitu: 1. CPA(COST -PER-ACTION/LEAD GENERATION) 2. CPS(COST-PER-SALE) 3. CPC(COST-PER-CLICK) 4. CPM(COST-PER-IMPRESSION) (1)

- Afiliasi Program (5)

- air bersih (1)

- Aksesoris Jilbab (1)

- Anti Virus (16)

- Antivirus (1)

- ANTV (2)

- Apple (1)

- Artis Indonesia (103)

- artis korea (5)

- B Channel (1)

- Baca Saja (1)

- backlink berkualitas (1)

- backlink gratis (1)

- backlink murah (1)

- bagaimana cara belajar bisnis online (1)

- Bangunan (2)

- belajar SEO (3)

- Belajar SEO (22)

- Belajar Web Development (8)

- belajar wordpress (1)

- berita (5)

- berpikiruntuksukses (1)

- Bertukar Link (1)

- Betting Systems (2)

- biologi (4)

- bisnis (14)

- Bisnis Affiliasi (2)

- bisnis di rumah (75)

- bisnis internet (70)

- bisnis online (43)

- Bisnis online (5)

- bisnis online daftar gratis (1)

- Bisnis Online Lainya (19)

- Bisnis Pemendek URL (1)

- bisnis sampingan (1)

- bisnis tips (22)

- Blog Info (5)

- Blog Kumpulan Terbaru (1)

- blog penghasil uang (1)

- Blogger (10)

- Blogger Hack (27)

- blogging stuff (2)

- blogging tips (70)

- bola (2)

- Bonus (1)

- Browser (10)

- Browsing Dibayar Dolar (2)

- buah (1)

- buku (2)

- Burung (1)

- Business Analyst (1)

- Campuran (94)

- Cara Daftar (1)

- Cara memakai jilbab (1)

- cara membuat blog (1)

- Cara membuat email (1)

- cara membuat iklan dengan baik dan benar (1)

- cara mempromosikan blog (1)

- cara meningkatkan kunjungan pada blog (2)

- Casino Table Games (2)

- CD Burning (1)

- Cerita Motivasi (1)

- Cerpen (1)

- cerpen islam (3)

- Chat Software (3)

- cinta (1)

- Competition (40)

- Contact (1)

- Contoh surat (1)

- Contoh surat lamaran kerja (1)

- corat-coret (1)

- Cost Accounting (1)

- CPA adalah program afiliasi dimana penjual membayar membernya.jika bisa mengarahkan/mengajak pengunjung masuk kesitus penjual dan mengisi formulir pendaftaran (1)

- Crack (1)

- CSS (3)

- Customize Template (3)

- Daftar Isi (1)

- Datebase (2)

- daun kecil (1)

- dewasa (1)

- Dibeli-dibeli (1)

- Disclosure Statement (1)

- Dolar Dari Facebook (3)

- Domain (2)

- Download (8)

- Download Accelerator (2)

- download gratis (4)

- Download IDM (1)

- download lagu gratis (1)

- Drafter (1)

- Drilling HSE Coordinator (1)

- drilling operator (1)

- Ebook Gratis (7)

- Electric Supervisor (1)

- Engineering Manager (1)

- Environment Coordinator (1)

- Euro 2012 (1)

- Facebook (9)

- Faktanya Adalah (4)

- File Security (2)

- film (4)

- Film and Television (1)

- fisika (2)

- FLNG Coordinator (1)

- football (4)

- Foto (4)

- foto artis (2)

- Foto Artis (1)

- Foto Unik (30)

- Friendly Match (5)

- gadget (5)

- Gadget (6)

- Gadis Sampul (1)

- GAmbar bayi lucu (1)

- gambar koleksi suksesdunia.com (1)

- Gambar Lucu (2)

- games (2)

- geologist (1)

- GLOBALTV (1)

- Google Adsense (5)

- Gosip Artis (1)

- Hardware (2)

- Harga Blackberry (1)

- Harga dan Spesifikasi Mobil (1)

- Harga Handphone (1)

- Hewan (1)

- Hiburan (1)

- Hobi Burung (1)

- HOT Topik (3)

- Hot World News (8)

- IDM (1)

- Indonesia (1)

- Indonesia 2 Vietnam 0 (1)

- Indosiar (2)

- info kecantikan (5)

- Info Menarik (3)

- Info Ponsel (1)

- Informasi (3)

- information (1)

- Interior (1)

- internet (35)

- Internet (2)

- internet marketing (23)

- investasi (1)

- iPad (1)

- Islam (1)

- Islami (1)

- Jadwal Pertandingan (1)

- jadwal sepak bola (3)

- Jadwal TV (26)

- JAKTV (1)

- Java script (1)

- Jual Beli (1)

- Karya Kiriman (2)

- kata cinta dengan hati. (1)

- KATA KATA BIJAK (1)

- Kata Kata Cinta (1)

- Kata Kata Galau (1)

- Kata Kata Mutiara (1)

- Kata Motivasi (1)

- kebesaran allah (2)

- kecantikan (18)

- kekuasaan allah (1)

- keputusan sukses (1)

- Kesehatan (183)

- keuangan (7)

- Keygen (2)

- kisah nabi muhammad saw (2)

- koleksi video suksesdunia (1)

- Komisi Gratis (1)

- komputer (10)

- Konspirasi dan Mistery (26)

- Kontes SEO (4)

- korean actor (2)

- korean drama (1)

- korean man (1)

- korean music (1)

- kosakata (9)

- kumpulan artikel kesehatan tubuh (2)

- Kumpulan Kata Kata (3)

- Kumpulan sms (1)

- Lead Project Engineer/Lead Facilities Engineer (1)

- Legal Officer (1)

- Lifestyle (45)

- lingkungan (1)

- lirik lagu barat (4)

- lirik lagu indonesia (2)

- Logistic Coordinator (1)

- Lowongan Kerja (3)

- lucu (37)

- makanan (2)

- Manfaat Buah (3)

- Manfaat Daun Tanaman (1)

- mata (1)

- mendapatkan ribuan pengunjung secara gratis (1)

- Menu-menu (4)

- meskipun tak terjadi transaksi. (1)

- METROTV (1)

- Mine Database (1)

- Mining (4)

- Mining Engineer (2)

- Mining Superintendent (1)

- minuman (1)

- MNCTV (1)

- Modifikasi Yamaha (1)

- motivasi (42)

- Motivasi (10)

- Motivasi Islami (1)

- MotoGP (3)

- movie (1)

- Multimedia (6)

- Musik (2)

- My AVA (23)

- Nero (1)

- News (22)

- Nissan Juke (1)

- Novel (1)

- Obat Kuat Pria (1)

- Obat Tradisional (4)

- ObatTradisional (5)

- Oil and Gas (6)

- Olivia Dewi Tewas (1)

- others (3)

- Otomotif (2)

- Paid Per Preview (1)

- Paid To Chat (1)

- Paid to Promote (2)

- Paid To Read (3)

- Paid To Share (1)

- pasang iklan (2)

- pasang iklan baris gratis (1)

- pasang iklan gratis (1)

- Patch (1)

- Pay per Lead (6)

- Paypal (3)

- Peluang Usaha (17)

- pembunuh bayaran (1)

- pendidikan (1)

- Penemu (13)

- Pengetahuan Umum (5)

- Penghasil Duit Online (6)

- penyedia situs (1)

- perguruan tinggi (1)

- perkembangandiri (1)

- Permainan (1)

- perubahan diri (1)

- perut (2)

- Photo Editor (4)

- Pilkada (1)

- Ping (2)

- Plan Engineer (1)

- Ponsel (16)

- PPC (6)

- Prediksi Bola (6)

- pria (1)

- Privacy Statement (1)

- Production manager (1)

- Project Engineer (1)

- Project Manager (1)

- Promosikan Blog Anda Disini (5)

- psikologi (8)

- PTC (24)

- PTsurvey (2)

- raja gombal (45)

- RCTI (2)

- Renungan (1)

- Review (3)

- Rumah Minimalis (1)

- rumah sehat (1)

- Safty Specialist (1)

- sawah (1)

- SCTV (3)

- SEA Games 2011 (1)

- sejarah (1)

- seksualitas (2)

- Selebriti (4)

- Senior Drilling Engineer (1)

- Senior Reservoir Engineer (1)

- SEO (31)

- Sepak Bola (2)

- sepakbola (2)

- Serba Serbi (5)

- Sertifikasi Guru 2012 (1)

- Sinetron Indonesia (1)

- Sistem Operasi (1)

- site disclaimer (1)

- Situs (1)

- Smadav (1)

- Social Network (1)

- Software (8)

- Software Unik (3)

- SPACETOON (1)

- stamina (1)

- Suzuki (1)

- Tanya Jawab (1)

- technology (1)

- Teknologi (65)

- Tema (8)

- tidur (1)

- tips and trik (56)

- Tips Blogging dan internet (53)

- TIPS BLOGSPOT (8)

- tips cantik (17)

- tips cinta (2)

- Tips dan trik (9)

- Tips Kecantikan (4)

- tips kesehatan (28)

- Tips Komputer (20)

- Tips menarik (2)

- Tips Monetisasi Blog (1)

- Tips Windows (34)

- Tips-n-Trick (2)

- Tools (19)

- traffic (3)

- Trans 7 (2)

- Trans7 (1)

- TRANSTV (1)

- Trik Dan Tutorial Windows 7 (21)

- Trik dan Tutorial Windows Vista (3)

- Trik Internet Gratis (1)

- Trik-Tips (13)

- Tutorial ArcGiS 9.0 (4)

- Tutorial Blog (45)

- Tutorial Excel (17)

- Tutorial Teknologi (1)

- Tutorial Word 2003 (2)

- TV One (2)

- unik (19)

- Uninstaller (1)

- Video (2)

- Wall Street Journal (1)

- Wanita (9)

- WazzuB (1)

- Well Test Supervisor (1)

- Widget - Gadget Blog (25)

- windows 7 (1)

- Work At Home (3)

- youtube (1)

Popular Posts

-

BCHANNEL, Rabu 28 Maret 2012 06.00 Marsupilami 06.30 Dino Dan 07.00 Sepakat Untuk Tidak Sepakat 07.30 Musicliciuos 08.00 Cahaya Ilahi 08....

-

SPACETOON, Rabu 28 Maret 2012 04:50:00 Dongeng Pagi 05:00:00 KAI 05:35:00 Finley The Fire Engine 06:10:00 Miss Spider 06:50:00 Iris the h...

-

Apa yang dimaksud dengan racu di dalam tubuh ? Secara alami, tubuh kita pasti diendapi toksin . Jika endapan ini tak dikeluarkan maka bisa m...

-

Alice’s Adventures in Wonderland Buku Ini adalah hasil karya dari Lewis Carroll. Pada tahun 1865 buku ini terjual dengan harga yang sangat ...

-

KOMPASTV, Rabu 28 Maret 2012 05:00 LOCAL NEWS 05:30 LOCAL PROGRAM 06:00 KOMPAS PAGI 08:00 ENSKLOPEDI ANAK NUSANTARA 09:00 SHOWCASE 10:00 COM...

-

GLOBALTV, Rabu 28 Maret 2012 00:00 - 00:30 100% Sport 00:30 - 01:00 Global Malam 01:00 - 02:30 Wyvern 02:30 - 04:00 The Biggest Loser 04:...

-

Jangan sepelekan kesehatan mulut. Rajin menggosok gigi dan membersihkan mulut tak hanya baik untuk kesehatan gusi dan kepercayaan diri, mu...

-

We all share the same destination We all work together as one In this place there’s only one vision And that’s to be the NUMBER ONE We all h...

-

Biasanya untuk membuka Command Prompt kita masuk melalui menu RUN (Win+R) kemudian mengetikkan perintah Command . Di Windows 7 Kita juga bi...

Blog Archive

-

▼

2011

(559)

-

▼

February

(63)

- IPHONE 5 feature - Spesifikasi Review

- Memaksimalkan Cara Kerja Firewall, Dengan Keteliti...

- Salah Satu Tips Memperbaiki MBR Harddisk Yang Rusak

- Hati-hati Malware atau Worm Stuxnet, Sudah Terseba...

- Mempermudah Pencarian Dengan Mengoptimalkan Trik P...

- Cara Aktivasi Windows XP Profesional Menjadi Origi...

- Ancaman Cyber Crime pada Situs Facebook dan Sejeni...

- Bisnis Online

- Bisnis online

- extraordinary!

- Ninja Cyber

- Tradins is "NOT" investment

- Woman Investment

- Tips Untuk Dapat Hasil Terbaik Menggunakan Kamera ...

- Partisi Hardis Dengan GParted (Free Software)

- Cara Membagi / Mempartisi / Menggabung partisi Har...

- Uninstall Program Pada Windows Safe Mode (Setting ...

- Cara Berhemat Bandwidth dan Membuka halaman Intern...

- Cara Setting Email Outlook Express

- Memperbaiki File Gambar yang Rusak dengan Aplikasi...

- Membuat ISO CD Windows XP Profesional SP2 dari Win...

- Era Informatika

- Ilmu Desain Grafis

- Mengatasi Virus New Heur.Level(9)

- Mengatasi Masalah NTLDR Missing pada Windows XP Pr...

- JUST ME

- Alternatif Iklan PPC Untuk Mobile Site

- Cara mendapatkan dolar dari Ziddu

- Bedanya Procesor 32bit dan 64bit

- Perbedaan Windows 32bit dengan 64Bit

- Mendownload Seluruh Halaman Web HTML Dengan Progra...

- Kabel Connector Pinout Powersupply ATX 20 Pin(ver....

- Adis Production

- ..:: Wuh.Web.Id v.2 - Website Informasi Milik Suge...

- Cara Menghidupkan Powersupply ATX Tanpa Mother Board

- Beda Kabel Power ATX dengan AT

- Mempercepat Booting Windows XP

- Cara Menghapus Notifikasi Windows Bajakan

- Teori dan Cara Mengukur Kecepatan Bandwidth Internet

- tuan muda kalsel

- Analisa Traffik Internet Dengan Torch Mikrotik

- Mengenal Teknologi Transfer Data Wifi / Hotspot Un...

- Setup Mikrotik Sebagai Gateway Server

- Cara Menghapus Daftar Service di Windows XP

- Merubah Tampilan Menu Microsoft Office 2007 bergay...

- wong konsel blog

- bekerja di microworkers

- Membuka File Microsoft Office 2007 Pada Microsoft ...

- Perbedaan Antara Flashdish Kingston Asli dengan Palsu

- Membuat Modifikasi Shortcut Shutdown pada Windows

- Mengatur Bandwidth Internet Untuk Pengguna Windows XP

- Teknologi Sijampang Memantau Hujan

- S.E.7.E.N H.O.L.I.C

- Curahan Rasa Dalam Bahasa

- KHASIAT SURAT AL FATIHAH

- Fadilah, Arti-makna dan Khasiat Surat Al-fatihah

- Resep Membuat Camilan Donat Blueberry Dew

- Download IDM

- Resep Membuat Cake Coklat Vla Durian

- Resep Cake Durian

- Resep Makanan Kecil Berbahan Telur : Bolu Gulung

- Resep Cake Prune : Cake Lezat Sederhana

- Arti dan Khasiat Surat Al-ikhlas

-

▼

February

(63)

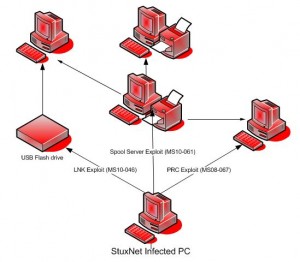

Indonesia tercatat menjadi negara tertinggi kedua yang di dunia yang terinfeksi Stuxnet, malware (malicious software) alias program jahat jenis worm yang tengah merajalela di dunia saat ini. Demikian hasil analisis Kaspersky Lab, pengembang solusi keamanan terkemuka yang berpusat di Rusia.

Indonesia tercatat menjadi negara tertinggi kedua yang di dunia yang terinfeksi Stuxnet, malware (malicious software) alias program jahat jenis worm yang tengah merajalela di dunia saat ini. Demikian hasil analisis Kaspersky Lab, pengembang solusi keamanan terkemuka yang berpusat di Rusia.

0 comments:

Post a Comment